计算机网络工程实践 地址解析协议(ARP)实验报告

一、 实验目的与背景

本次实验旨在通过实践操作,深入理解地址解析协议(Address Resolution Protocol, ARP)在TCP/IP协议栈,特别是以太网(Ethernet)环境中的工作原理、报文格式及其在计算机网络工程实施中的关键作用。ARP是局域网通信的基石,它负责完成网络层IP地址到数据链路层MAC地址的动态映射。对于从事计算机网络设计、施工、运维的工程师而言,掌握ARP机制对于排查网络连通性故障、优化网络性能及保障网络安全至关重要。

二、 实验环境与工具

- 网络拓扑:构建一个包含至少两台主机的简单局域网(LAN),通过交换机连接。

- 设备与软件:

- 主机A与主机B(安装Windows/Linux操作系统)。

- 网络交换机一台。

- 协议分析软件:Wireshark(用于捕获与分析网络数据包)。

- 命令行工具:

arp(Windows/Linux)、ping(用于触发ARP通信)。

- 网络配置:为两台主机配置同一网段的静态IP地址(例如,192.168.1.10/24 和 192.168.1.20/24),确保物理连通性。

三、 实验原理简述

在以太网中,设备间直接通信必须使用MAC地址。当一台主机(如主机A)需要与同一局域网内的另一台主机(主机B)通信时,若其ARP缓存中未有主机B的IP-MAC映射记录,则会发起一个ARP请求。该请求以广播形式发送到全网,询问“IP地址为B的设备的MAC地址是什么?”。目标主机B收到广播后,识别出自己的IP地址,便向主机A单播回复一个ARP应答,告知其MAC地址。主机A收到应答后,将映射关系存入本地ARP缓存,后续通信便可直接封装帧。此过程高效地解决了网络层与链路层地址的关联问题。

四、 实验步骤与工程实践记录

步骤1:网络搭建与基线检查

作为网络工程施工的第一步,正确搭建物理连接并配置IP地址。使用 ipconfig /all(Windows)或 ifconfig(Linux)确认接口IP与MAC地址,并使用 ping 命令测试基础连通性。此阶段模拟了工程实施中的线路部署与设备调试环节。

步骤2:ARP缓存观察与清理

在主机A上,使用 arp -a 命令查看当前ARP缓存表。为观察完整的ARP过程,使用 arp -d *(Windows,需管理员权限)或 sudo arp -d <IP地址>(Linux)清除现有缓存记录。这类似于在网络排障初期,清理可能过时或错误的地址绑定。

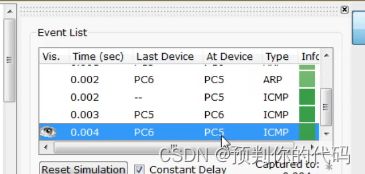

步骤3:协议交互捕获与分析

1. 在主机A上启动Wireshark,选择正确的网络接口开始抓包。

2. 设置显示过滤器为 arp,以便聚焦于ARP流量。

3. 在主机A的命令行中,执行 ping 192.168.1.20(主机B的IP)。此操作将触发ARP过程。

4. 观察Wireshark捕获到的数据包序列。应能清晰看到:

* ARP请求包:源MAC为主机A,目标MAC为广播地址(FF:FF:FF:FF:FF:FF),操作码为1(请求),内含“发送方IP/MAC”和“目标方IP(主机B的IP)/目标MAC(全0)”。

- ARP应答包:源MAC为主机B,目标MAC为主机A,操作码为2(应答),完整填充了目标MAC地址字段。

- 再次在主机A执行

arp -a,确认缓存中已成功添加主机B的IP-MAC映射,且类型为“动态”。

步骤4:网络工程情景模拟——ARP欺骗(安全认知)

在可控实验环境中,通过工具(如arpspoof)模拟ARP欺骗攻击,观察ARP缓存如何被恶意更新,导致流量被重定向(中间人攻击)。此步骤旨在强调在网络工程施工与安全策略部署中,必须考虑ARP欺骗的防护措施,如配置静态ARP绑定、部署ARP防火墙或启用交换机上的DAI(动态ARP检测)等安全功能。

五、 实验结果与分析

- 报文结构验证:通过Wireshark解析,直观验证了ARP报文各字段(硬件类型、协议类型、硬件地址长度、操作码等)的构成与含义,与理论完全吻合。

- 通信流程确认:实验清晰地展示了“缓存缺失 -> 广播请求 -> 单播应答 -> 缓存更新 -> 正常通信”的完整流程,加深了对局域网二层寻址机制的理解。

- 工程意义:实验将协议理论与网络工程实践直接关联。例如,网络延迟的首次ping通时间可能略长(包含ARP过程),后续则变快;网络故障时,检查ARP表是判断是否到达目标设备的有效手段;网络扩容或更换网卡时,需关注ARP缓存更新问题。

六、 结论与工程建议

本实验成功验证了ARP协议的核心工作机制。从软件工程与网络工程集成的视角看,理解ARP等底层协议有助于开发更高效、更稳定的网络应用,并为网络基础设施的施工、调试与维护提供坚实的理论依据。

针对计算机网络工程施工的建议:

1. 规划阶段:在设计IP地址分配方案时,需考虑ARP广播域的范围,过于庞大的广播域会导致ARP广播开销增大,影响性能,可通过VLAN进行合理分割。

2. 实施阶段:在设备上电、配置IP后,应使用 ping 和 arp 命令作为基础连通性测试工具,快速定位物理层、网络层问题。

3. 运维与安全阶段:

* 定期检查关键设备(如服务器、网关)的ARP表,警惕异常条目。

- 在安全要求高的网络区域(如数据中心、财务部门),应考虑部署基于静态ARP或动态安全协议的防欺骗机制。

- 文档中应记录重要设备的IP-MAC对应关系,便于故障排查。

通过本次实验,我们不仅掌握了ARP的技术细节,更明确了其在真实网络工程项目全生命周期中的实际应用价值,体现了理论指导实践、实践深化理论的工程学习方法。

如若转载,请注明出处:http://www.0573fangchan.com/product/57.html

更新时间:2026-05-30 22:39:11